Durante mucho tiempo, desarrollar malware avanzado parecía reservado a actores con experiencia, tiempo y una capacidad técnica considerable, sobre todo en un entorno en el que los sistemas operativos y muchas plataformas han ido endureciendo sus defensas. Pero el tablero está cambiando. Lo que hemos visto en los últimos años es que la inteligencia artificial no solo sirve para resumir textos o responder dudas, también puede acelerar de forma muy visible la creación de software cuando se le dan instrucciones precisas. Y eso nos deja frente a una realidad difícil de ignorar: la misma herramienta que simplifica tareas legítimas también puede rebajar parte del esfuerzo necesario para crear código malicioso.

Ese cambio empieza a tomar forma concreta con VoidLink. En su análisis, Check Point lo presenta como una de las evidencias más sólidas hasta ahora de malware avanzado desarrollado en gran medida con ayuda de IA Hay, eso sí, un matiz importante en la propia investigación: la compañía asegura que lo detectó en una fase temprana, que no llegó a desplegarse contra víctimas y que no se utilizó en ataques activos. Pero precisamente por eso el hallazgo resulta tan revelador, porque permitió acceder a materiales de desarrollo que rara vez salen a la luz.

Cómo se construyó VoidLink y por qué cambia el tablero

VoidLink no era, al menos sobre el papel, una pieza menor ni un experimento rudimentario. La firma de ciberseguridad lo describe como un framework de malware para Linux con una arquitectura modular, pensado para mantener acceso sigiloso y prolongado en entornos cloud. En su análisis menciona componentes como rootkits eBPF y LKM, además de módulos específicos para enumeración en la nube y actividades posteriores en entornos con contenedores. Ese nivel de madurez es justo lo que lo separa de otros casos anteriores asociados a código más simple.

Uno de los giros más llamativos del caso está en quién parece haber estado detrás. Check Point explica que, por su estructura interna y por el ritmo de evolución observado, VoidLink daba la impresión de haber salido de un equipo amplio, con perfiles distintos y un plan de trabajo bastante definido. Pero los indicios recopilados por la firma apuntan a algo muy diferente: un único actor que, según la investigación, habría contado con apoyo de IA durante distintas fases del desarrollo. Además hay otro elemento relevante: ese actor no sería un novato, sino alguien con base técnica sólida y recorrido previo en ciberseguridad.

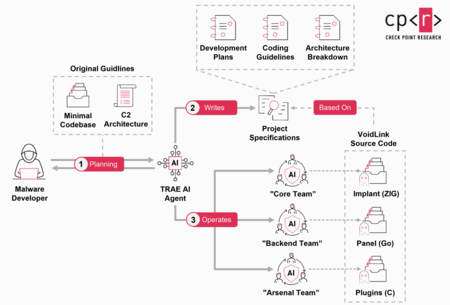

Reconstrucción del flujo de trabajo atribuido a VoidLink | Imagen: Check Point

Reconstrucción del flujo de trabajo atribuido a VoidLink | Imagen: Check Point

La parte más reveladora del caso está en cómo se habría levantado el proyecto. La firma describe un método de trabajo basado en lo que llama Spec Driven Development que funciona de la siguiente manera:

- Se define qué se quiere construir.

- Se traduce esa idea en arquitectura, tareas, sprints y criterios de entrega.

- Se delega la implementación en el modelo.

En los materiales expuestos aparecieron planes de desarrollo, documentación técnica, normas de codificación, guías de despliegue y pruebas, además de una organización por equipos y fases que sostiene ese modelo. Uno de los artefactos recuperados, fechado el 4 de diciembre de 2025, sugiere además que VoidLink ya había alcanzado una fase funcional en menos de una semana y superaba las 88.000 líneas de código.

Ahí está, precisamente, lo que separa a VoidLink de otros precedentes. Check Point sostiene que se trata de la evidencia más sólida de un malware creado casi en su totalidad con la ayuda de IA. “Este es el primer caso confirmado de malware avanzado generado por IA, creado con la velocidad, la estructura y la sofisticación de una organización de ingeniería completa”, afirma la compañía. La pregunta ahora es hasta dónde pueden llegar los actores maliciosos con este tipo de técnicas.

Imágenes | Xataka con Nano Banana | Check Point

Ver 3 comentarios