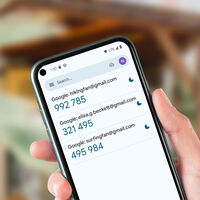

Google está extremando sus medidas de seguridad. Los desarrolladores de ROM no están muy contentos

AplicacionesGoogle está reforzando las medidas para evitar accesos sospechosos a webs. Son malísimas noticias para los sistemas de código abierto.

Leer más »